Архитектура Acronis DeviceLock DLP

Остановите утечку данных в источнике с помощью полного предотвращения потери данных на конечных точках (DLP)

Модульная архитектура решения Acronis DeviceLock DLP на основе функций с инкрементным лицензированием

Эта архитектура позволяет клиентам приобретать только те функции DLP, которые им нужны, и постепенно обновлять их по мере развития их требований к защите данных

Модули Acronis DeviceLock DLP

Acronis DeviceLock Core

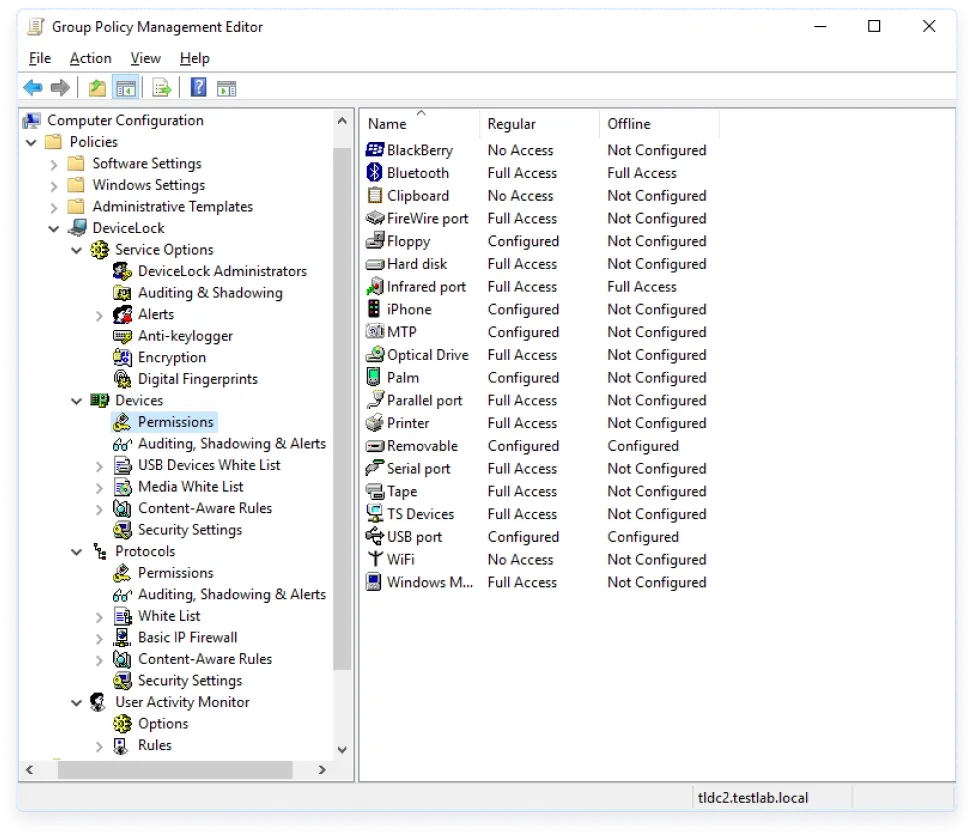

Он детально управляет доступом к данным и операциями передачи локально на защищенных конечных точках на основе контекста операции, такого как вовлеченные пользователи, используемые каналы, тип данных, к которым осуществляется доступ/передача, направление потока, дата и время и т. д.

Эти контекстно-зависимые элементы управления регулируют доступ пользователей к периферийные устройства и порты, печать документов, операции копирования/вставки буфера обмена, захват снимков экрана, операции форматирования и извлечения мультимедиа, управление доступом к обнаружению типа файла и синхронизация с локально подключенными мобильными устройствами.

- Интегрированная среда централизованного управления. Включает все компоненты централизованного управления и администрирования Acronis DeviceLock DLP.

- Элементарное управление — детальное управление локальными потоками данных на основе класса устройства, группы пользователей или уникальных идентификаторов устройства.

- Независимый от интерфейса подключения — определяет истинный тип устройства и применяет контекстно-зависимые элементы управления на его основе, независимо от используемого интерфейса подключения.

Acronis DeviceLock NetworkLock

Acronis DeviceLock NetworkLock контролирует потоки сетевых данных через наиболее рискованные приложения и протоколы. К ним относятся популярные почтовые платформы, веб-почта, мессенджеры (IM), облачное хранилище файлов, социальные сети, веб-доступ, веб-поисковики, локальные сетевые ресурсы и торрент-обмен файлами P2P, а также протоколы FTP и Telnet.

- Глубокая проверка пакетов (DPI) — независимый от приложений и браузера контроль над сетевыми соединениями через SMTP, HTTP/HTTPS, WebDAV, FTP, Telnet и общий доступ к файлам P2P для определения протокола и типа приложения независимо от используемых сетевых портов.

- Проверка зашифрованного трафика. Возможность проверки как простого, так и защищенного SSL трафика позволяет применять контекстно-зависимый контроль над более широким диапазоном сетевых потоков данных, а также извлекать данные, передаваемые в SSL-туннелях, для дальнейшей проверки содержимого.

- Брандмауэр IP с отслеживанием состояния — выборочная фильтрация сетевых соединений, не контролируемых DPI Acronis DeviceLock NetworkLock.

Acronis DeviceLock ContentLock

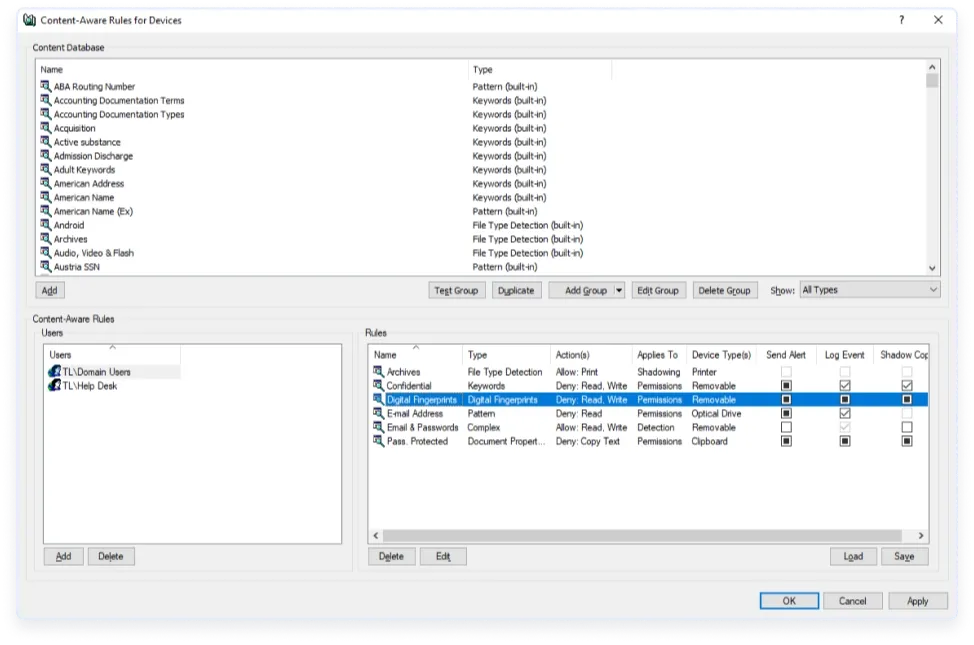

Acronis DeviceLock ContentLock выполняет проверку содержимого и фильтрацию файлов и других объектов данных, которые используются или передаются с защищенного компьютера, чтобы обеспечить контроль на основе конфиденциальности обнаруженного содержимого. Acronis DeviceLock ContentLock может идентифицировать и проверять три основные категории содержимого: текстовые данные, двоичные файлы и различные типы данных и метаданных.

- Подтвержденный тип файла — проверяйте двоичное содержимое файла, чтобы надежно определить фактический тип файла, независимо от его расширения или имени файла, и применяйте меры контроля на основе этой информации.

- Универсальное обнаружение контента. Обнаружение как структурированных текстовых данных на основе отраслевых и национальных словарей ключевых слов и шаблонов регулярных выражений, так и неструктурированного двоичного и текстового контента с помощью анализа данных.

- Поддержка классификации данных. Определение меток классификации, присвоенных документам и файлам продуктами Boldon James Classifier. Автоматически классифицируйте корпоративные данные по предварительно созданным или определяемым пользователем уровням классификации.

Монитор активности пользователей Acronis DeviceLock (UAM)

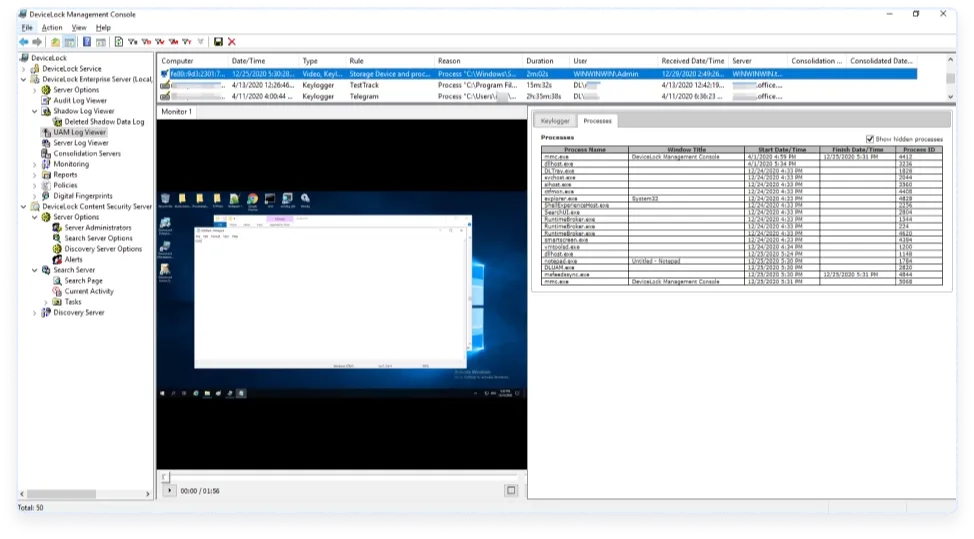

Acronis DeviceLock User Activity Monitor записывает экран компьютера пользователя вместе с экранными действиями, нажатиями клавиш и информацией о приложениях, которые использовались на компьютере во время записи. Журналы UAM автоматически собираются в центральную базу данных журналов DLP. Администраторы безопасности могут использовать встроенные инструменты для просмотра и анализа журналов UAM как локально на конечной точке, так и в центральной базе данных журналов.

- Настраиваемые правила записи. Запись действий конечного пользователя может быть запущена или остановлена в зависимости от параметров состояния системы или событий DLP. Независимые политики UAM можно настроить для конечных точек в корпоративной сети, а также для тех, которые находятся в автономном режиме или за пределами площадки.

- Централизованный сбор журналов — журналы UAM автоматически собираются в базе данных центрального хранилища. Максимальный размер журнала можно определить с помощью различных параметров переопределения и настраиваемой продолжительности хранения.

- Встроенные средства просмотра журналов UAM. Просматривайте и анализируйте записанные сеансы UAM как локально на конечной точке, так и централизованно на сервере журналов с помощью встроенных средств просмотра журналов с видеопроигрывателем для записи экрана, средством просмотра нажатий клавиш и средством просмотра процессов.

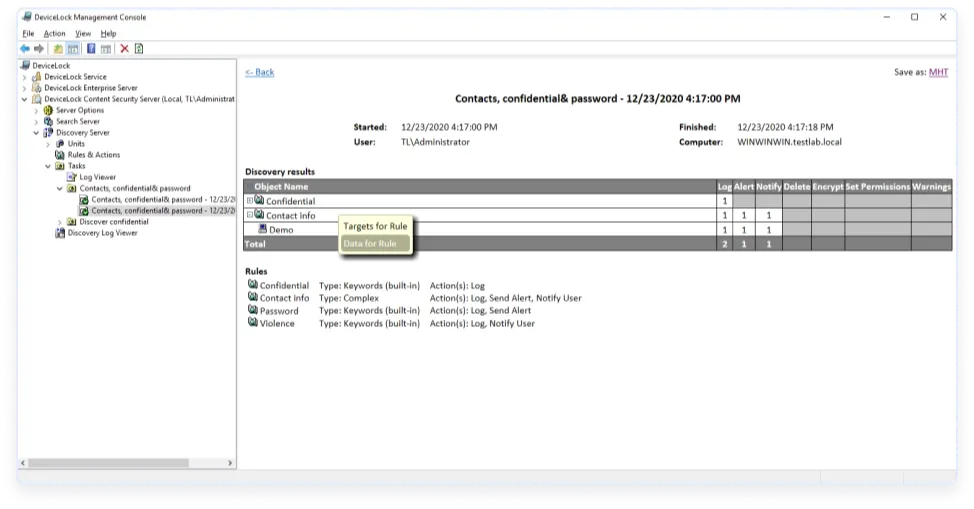

Acronis DeviceLock Discover

Acronis DeviceLock Discovery позволяет организациям получить представление и контроль над конфиденциальными «данными в состоянии покоя», хранящимися в их ИТ-среде, для упреждающего предотвращения утечки данных и обеспечения соответствия нормативным и корпоративным требованиям безопасности данных.

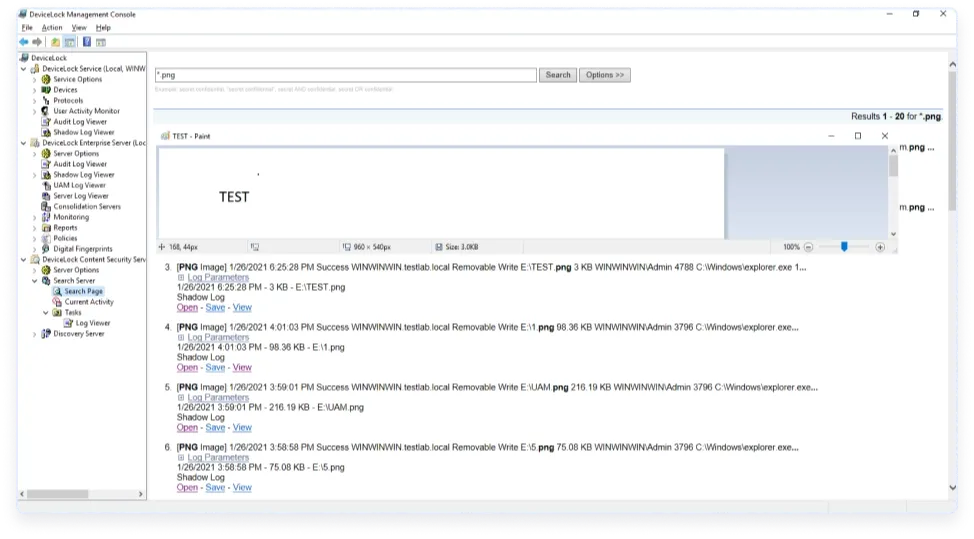

Acronis DeviceLock Search Server

Acronis DLSS призван сделать трудоемкие процессы анализа журналов при аудитах информационной безопасности и расследованиях инцидентов намного быстрее и точнее.